自2018年1月以來發現的「幽靈」和「熔斷」漏洞被公布出來後,外界對計算機安全的關注日漸提高。不僅是客戶及消費者,而且廠商也越加重視產品的安全。在這周多所大學和研究機構成再次發現Intel處理器中有存在MDS漏洞的情況,但隨後Intel在官網發布Blog網誌稱他們已經與這些大學和機構合作正在共同解決MDS漏洞,而且也放出了修復漏洞前後的性能對比。對於另一家可設計x86處理的公司AMD,他們今日也發布公告稱旗下Zen架構處理器不易受MDS漏洞的影響。

圖片來自Unsplash

MDS漏洞實際是Fallout、RIDL等漏洞的統稱。AMD稱根據他們對研究人員對漏洞的分析和討論,認為由於他們的架構中的引進關鍵保護檢查,所以不易受到這些漏洞的影響,他們無法在AMD的產品中展示這些漏洞,並且沒有發現有其他人能夠做到這一點。

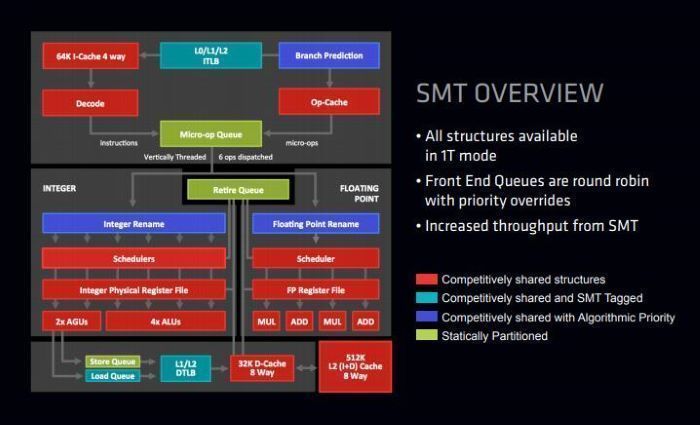

圖片來自AMD

同時AMD也發布了一份白皮書,也詳細闡述了Zen微架構中的SMT(超線程)設計思路。AMD稱被設計成當將數據轉發到其他推測操作時,當前處理器的上下文不允許訪問數據,所以能夠對緩沖區數據進行保護,所以不會受到這些漏洞的影響。

從這方面看AMD在微架構設計上還是有很多考量的,但是硬件設備的安全問題不同於不同於軟件,修復這些漏洞需要軟硬件共同實施。而對於數據中心等商業應用場景,安全問題也是處於更高的優先級,所以無論是AMD還是Intel,在之後還需要嚴格把控處理器設計,減少這類漏洞的出現。

來源:超能網